随着“上云”成为趋势,越来越多的敏感数据被存储在云中,但这也导致数据更容易被对手利用。作为保护云安全的第一道防线,如果没有恰当的身份和访问管理(IAM)政策,企业即便购买再多的安全工具,也无法实现全方位的安全。

为了研究身份和访问管理政策对企业云安全态势的影响,派拓网络威胁情报团队Unit 42通过分析200家企业的18000个云账户中的68万多个身份信息,以了解它们的配置和使用方式。研究结果令人震惊——几乎所有企业都缺乏恰当的身份和访问管理政策。

云威胁攻击:挑战云安全的拦路虎

配置错误的身份和访问管理政策向云威胁攻击者敞开了大门。这是Unit 42定义的一种新型威胁:通过定向和持续访问云平台资源、服务或嵌入式元数据对企业构成威胁的个人或团体。之所以单独定义云威胁攻击者,是因为Unit 42观察到他们已经开始采用一套专门针对云的TTP(战术、技术和程序),例如利用同时执行横向移动和特权升级操作的能力。

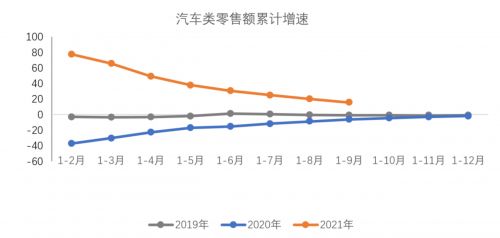

疫情期间,云工作负载总体出现了显著扩展。企业增加了对云的使用,在云中托管一半以上工作负载的企业数量急剧增加(如图1)。随着越来越多的企业将工作负载迁移至云并在云中开发原生应用,在构建云安全策略时,身份安全需要引起格外重视。

图1.2020 年以来云工作负载的比例变化

(蓝色:云工作负载量;绿色:在云中托管超过一半工作负载的企业)

出人意料的是,攻击者在利用配置错误或过于宽松的身份访问控制时,并不需要思考如何作出技术上的复杂让步;相反,他们可以轻松获得资源的访问权,仿佛他们本来就有权获得这些资源一样。攻击者对缺乏恰当身份和访问管理控制措施的企业虎视眈眈,再加上云平台的使用率增加,云威胁攻击这种更复杂却更容易发起的新攻击出现了。

政策宽松+权限过剩:身份和访问管理成为攻击目标

身份和访问管理成为攻击目标的原因包括:

密码重复使用:44%的企业允许重复使用身份和访问管理密码。

密码难度低(少于14个字符):53%的云账户允许使用简单密码。

云身份过于宽松:99%的云用户、角色、服务和资源被授予过多的权限,而这些权限最终没有被使用(60天或更长时间内未使用的权限被视为过剩权限)。

用户未恰当管理内置的云服务提供商(CSP)政策:CSP管理政策被授予的权限是客户管理政策的2.5倍,因此多数云用户倾向采取内置政策。虽然他们可以减少这些权限,但却很少这样做。

图2.每种政策类型授予的平均权限数量

CSP管理的政策(AWS_MANAGED_POLICY和AZURE_BUILT_IN_ROLE)授予的权限是客户管理政策的2.5倍

正是由于企业采取的政策过于宽松、授予的权限过多,因此攻击者在进入企业云环境时往往畅通无阻。多数企业对利用薄弱身份和访问管理政策发起的攻击毫无准备。攻击者也清楚这一点;他们瞄准云身份和访问管理证书,并最终在标准操作程序中收集这些证书,例如他们正在利用云平台特有的新TTP。企业需要先意识到这一点,才能采取有效的防御策略。

云威胁攻击者指数:助力企业防御身份和访问管理云威胁

为了帮助企业防范这种威胁,Unit 42创建了业内首个云威胁攻击者指数,并展现了瞄准云基础架构的攻击团体所执行的操作(如图3),详细记录了每个攻击者的TTP,使包括安全团队在内的整个企业能够评估自身的防御策略并建立合适的监控、检测、警报和预防机制。

该指数也体现了以云基础架构为目标的的主要攻击者,和目前已知的利用云进行攻击的国家。其中部分主要攻击者包括(按常见程度排序):

TeamTNT:最著名和最复杂的证书攻击组织

WatchDog:投机威胁团体,专门以高风险的云实例和应用为目标

Kinsing:以谋取经济利益为目的的投机攻击者,在收集云证书方面拥有巨大潜力

Rocke:专门发起针对云环境的勒索软件攻击和加密劫持行动

8220:Monero挖矿团体,据称在2021年12月通过Log4j升级了挖矿行动

利用和瞄准云基础架构的主要持续性高级威胁有:APT28(FancyBear)、APT29(CozyBear)和APT41(Gadolinium)。

图3.WatchDog云威胁攻击者TTP

(红色背景:针对云平台的TTP;绿色背景:针对容器平台的TTP;红字TTP:能够大范围破坏云操作的行为)

对企业来讲,恰当的身份和访问管理配置可以阻止非法访问、提供对云活动的可见性并减少安全事件带来的影响。企业可以通过采用云原生应用保护平台(CNAPP)集成套件、强化身份和访问管理权限和提高安全自动化程度的方式防御云威胁。

(7907798)