(资料图)

(资料图)

最近的网络安全研究中发现,黑客组织继续想方设法绕过 Google Play 商店的安全保护措施,研究人员发现了一个以前未记录的 Android 滴管木马恶意程序。

这种新的恶意程序试图使用一种在 Android 恶意软件中从未见过的新技术来利用设备,以传播极其危险的 Xenomorph 银行木马,使得犯罪分子在受害者的设备上进行欺诈。

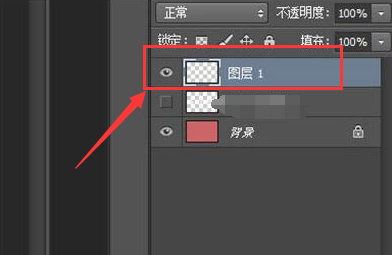

根据中国网络安全行业门户极牛网(GeekNB.com)的梳理,该Android恶意程序被称为 BugDrop,其明确设计用于击败即将推出的 Android 版本中引入的新功能,这些新功能旨在使恶意软件难以向受害者请求辅助功能服务权限。

银行木马通常通过无害的滴管应用程序部署在 Android 设备上,这些滴管应用程序伪装成生产力和实用程序应用程序,一旦安装,就会诱使用户授予侵入性权限。

值得注意的是,可让应用程序读取屏幕内容并代表用户执行操作的 Accessibility API 已遭到严重滥用,使恶意软件操作员能够捕获敏感数据,例如凭据和财务信息。

这是通过所谓的覆盖攻击实现的,其中当受害者打开诸如加密货币钱包之类的所需应用程序时,木马会注入从远程服务器检索到的假冒登录表单。

鉴于大多数这些恶意应用程序都是旁加载的,当然这只有在用户允许从未知来源安装的情况下才有可能,谷歌在 Android 13 中已采取步骤,完全阻止对从应用程序商店外部安装的应用程序的辅助功能 API 访问。

可能发生的情况是,攻击者正在使用已经构建的恶意软件,能够在受感染的设备上安装新的 APK,以测试基于会话的安装方法,然后将其整合到更精细和更精致的 dropper 中。如果这些变化成为现实,可能会使银行木马成为更危险的威胁,甚至能够在安全防御到位之前绕过它们。

随着 BugDrop 中当前存在的所有问题的完成和解决,犯罪分子将在与安全团队和银行机构的战争中拥有另一种有效的武器,击败谷歌目前采用的解决方案,这些解决方案显然不足以阻止犯罪分子。

关键词: 黑客组织开发 BugDrop 恶意程序 可绕过Android安全机制

营业执照公示信息

营业执照公示信息